Попереджений та озброєний: що потрібно знати про кібербезпеку сьогодні

Які асоціації викликає у тебе слово «кіберзагроза»? Може, стомлений погляд сисадміна, який повторює про захист персональних даних. Може, ненависть до десяткам паролів в соцмережах. Може, пара фільмів: «П'ята влада,«Пароль "Риба-меч"», навіть «Міцний горішок-4» прославили хакерів. І все, правда?

Думаєш, кібератаки проходять тільки на рівні держав, спецслужб, величезних корпорацій? Десяток комп'ютерів в твоєму офісі нікому не цікавий. Нікому не потрібна особиста пошта менеджера з продажу або маркетолога. Ми занадто непомітні, щоб хтось хотів нас зламати. Але чи це так?

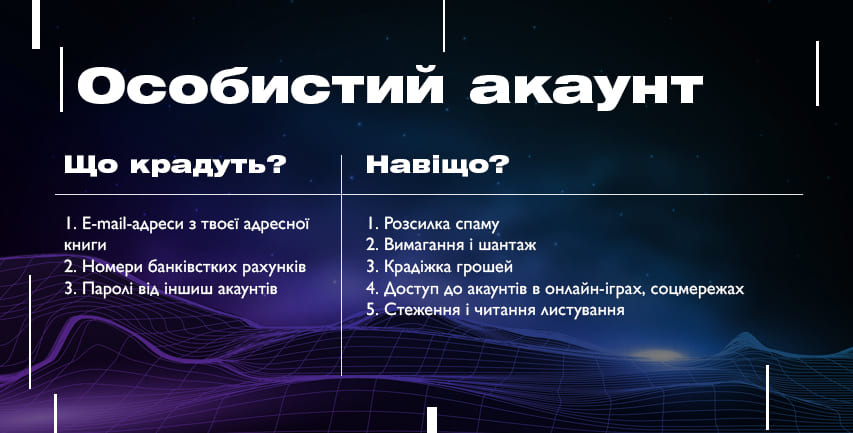

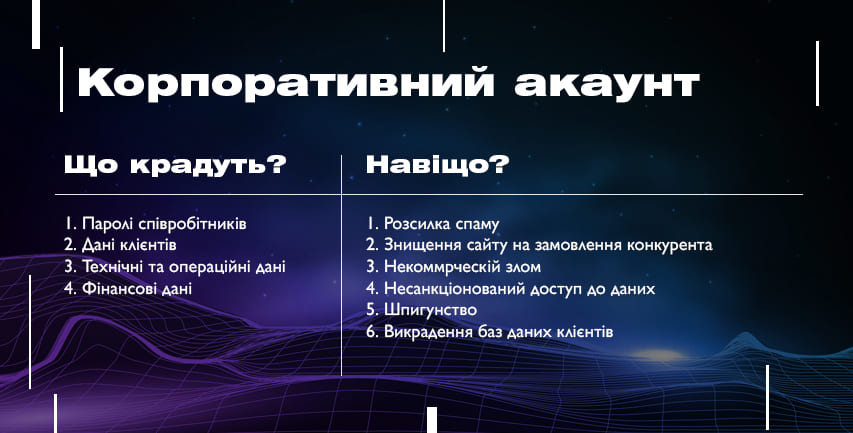

Навіщо зламують акаунти і системи безпеки компаній

Як бачиш, будь-які облікові записи або сайти — корпоративні й особисті - можуть принести злочинцеві вигоду: від грошей за повернення даних до морального задоволення від злому. Застрахуватися від цього на 100% не може ніхто.

Простий пароль + відсутність захисного ПЗ + недбалість + майстерність хакера = слив персональних даних, грошові крадіжки і підірвана репутація.

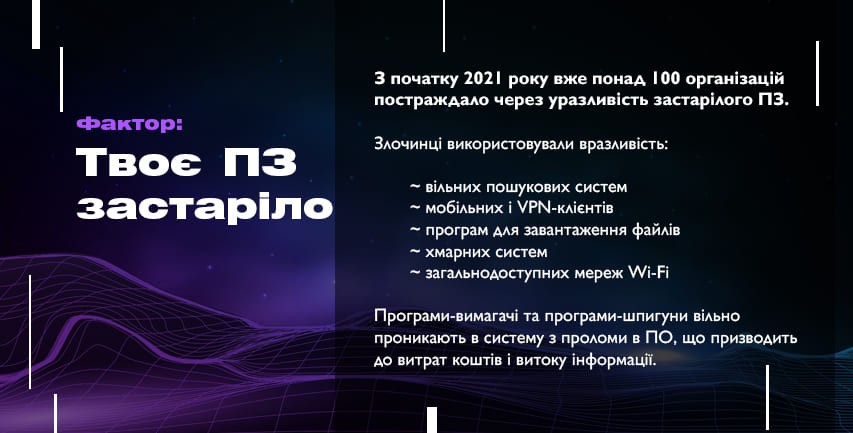

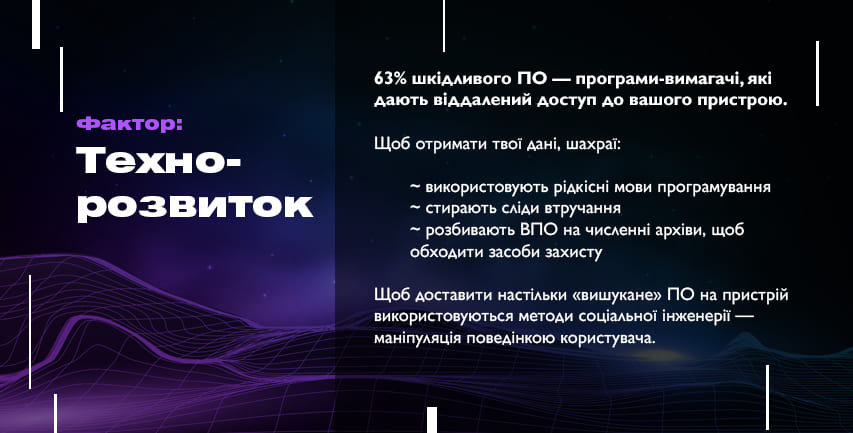

Як вони роблять це: технології шахраїв

Кібербезпека для бізнесу: Cyber Security Checklist

1. Підготуйся до кризи

Прийми факт — загрози кібербезпеки будуть існувати завжди. Яким би не був твій бізнес, він може викликати інтерес хакерів або конкурентів.

Загальносистемний план реагування дозволить пройти через кризу легше. Скласти його можна власними силами з підключенням IT-команди або за допомогою професійних агентств.

2. Проведи оцінку ризиків

- які найцінніші активи (інформаційні та операційні) — сервери, сайти, дані про клієнтів, партнерські документи, обладнання;

- що може загрожувати активам — збої систем, атаки, випадкові помилки співробітників, навіть стихійні лиха;

- де в системі є «вузькі» місця — застаріле обладнання і ПЗ, ненавчені співробітники;

- які заходи вжити, щоб посилити захист.

Взаємодія з замовниками або клієнтами передбачає обмін даними. Вони також можуть становити значний інтерес.

- опиши всі контакти, в яких моментах вони можуть бути уразливі;

- зафіксуй обсяг необхідної передачі даних і виключи обмін непотрібною інформацією;

- ізолюй процес обміну даними зі сторонніми компаніями від іншої частини бізнесу.

5. Проведи резервне копіювання даних

6. Не забувай про мобільні пристрої

Мобільні гаджети — проста точка входу в корпоративні бази даних. Переконайся, що співробітники йдуть протоколам захисту мобільних пристроїв.

- хто має доступ до корпоративних даних через мобільний (це особистий мобільний телефон або корпоративний?);

- упровадь елементи безпеки всередині пристрою (паролі, шифрування, віддалена очистка);

- обмежуй доступ до даних, які не потрібні співробітнику для прямого виконання обов'язків.

Безумовно корисною для бізнесу стане не тільки стратегія кібербезпеки на рівні технологій, але і розвиток культури безпечного використання цифрового простору для кожного співробітника.

Кібербезпека вдома

Уже сьогодні ти зможеш убезпечити себе і своїх близьких простими, але дієвими заходами захисту на 4 рівнях:

Висновок

Поки ти працюєш з дому, використовуєш мобільні гаджети, вибираєш товари в онлайн-магазині, твоїми персональними даними легко заволодіти.

Поки твої співробітники зберігають паролі, вільно переходять за комерційними посиланнями, бездумно ставлять галочки в угодах про конфіденційність, корпоративна база даних може вже шифруватися шкідливим ботом.

Саме час ввести захист цифрових даних в професійну і особисту культуру кожного.

Вивчи можливі небезпеки і способи боротьби з ними, оціни і по можливості обнови своє обладнання і ПЗ, встанови різнопланові засоби захисту, щоб мінімізувати наслідки атаки.